Cómo compartir tu pantalla en Slack

Recientemente se ha habilitado el uso compartido de la pantalla para las empresas que utilizan la versión de pago del servicio. He aquí cómo empezar.

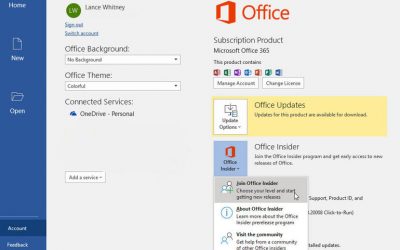

Cómo compartir y colaborar en documentos de Microsoft Office en un iPad

Aprende a compartir y trabajar en los mismos documentos de Microsoft Office con otras personas a través de tu iPad.

Cómo compartir archivos en Windows 10 con dispositivos cercanos

Con Nearby Sharing, puede compartir documentos y archivos con otros dispositivos de Windows 10 en la misma ubicación. Esta es una guía paso a paso para usar Compartir cerca.

Cómo compartir vídeos con los miembros del equipo de Office 365 sin coste adicional

Compartir vídeos con Microsoft Stream le costará más dinero a su empresa, pero afortunadamente, hay soluciones integradas gratuitas disponibles. Este breve tutorial explica cómo acceder a ellos.

Cómo configurar Windows 10 en Raspberry Pi

Una guía para principiantes para instalar y empujar una simple aplicación al núcleo de Windows 10 IoT ejecutándose en un frambuesa Pi.

Cómo configurar su frambuesa Pi 3 Modelo B

Esto es todo lo que necesita saber sobre cómo poner en marcha su frambuesa Pi 3 Modelo B+.

Cómo compartir una base de datos con su equipo usando Airtable

Jack Wallen le guía a través del proceso de compartir bases de datos de Airtable con sus colegas para facilitar la colaboración.

Cómo configurar las aplicaciones de correo y calendario en Windows 10

Windows 10 incluye nuevas versiones de las aplicaciones básicas y gratuitas Mail and Calendar. He aquí un resumen de cómo los instaló.

Cómo configurar su frambuesa Pi 3 Modelo A

Una guía paso a paso para empezar con tu nueva tabla de $25.

Cómo compartir una carpeta desde un centro de datos Linux con esta sencilla interfaz gráfica de Samba

Si necesita compartir directorios desde los servidores Linux de su centro de datos, este proceso le muestra cómo facilitar esa tarea con system-config-samba.

Cómo configurar los espacios de almacenamiento en Windows 10

La función de Espacios de almacenamiento de Windows 10 le ofrece otra forma de proteger sus datos utilizando lo que es esencialmente una tecnología RAID configurada por software.

Cómo configurar un punto de acceso público móvil con Windows 10

Es fácil convertir su sistema Windows 10 en un punto de acceso público móvil. Este recorrido ilustrado muestra cómo se hace.

Cómo configurar una copia de seguridad local fácil para las carpetas de dispositivos Android

¿Busca una solución creativa para un almacenamiento en nube local para Android? Jack Wallen le muestra cómo hacerlo con la ayuda de un servidor FTP y FolderSync.

Cómo configurar un equipo con Windows 10: 5 pasos esenciales

Obtener un nuevo PC es emocionante, pero debe seguir estos pasos de configuración antes de usar una máquina con Windows 10.

Cómo enviar clips de audio a través de SMS en Android

¿Se ha encontrado en una situación en la que necesita decir más que un texto pero menos que una llamada? Si es así, Jack Wallen le muestra cómo adjuntar una grabación de voz a un texto de mensajería Android.

Cómo establecer prioridades de notificación con Focus Assist en Windows 10

Una característica de actualización de abril de 2019 en Windows 10 puede ayudarle a mantener el enfoque en la tarea en cuestión bloqueando las notificaciones del sistema, pero primero debe configurarla. Así es como se hace.

Cómo enviar archivos desde un equipo con Windows 10 a un dispositivo Android

Si estás buscando la forma de enviar archivos de un lado a otro entre Windows y Android, Jack Wallen quiere presentarte a Roamit.

Cómo segmentar el tráfico de red de máquinas virtuales utilizando VLANs en Hyper-V

Los sistemas virtualizados están sujetos a los mismos protocolos de seguridad de red que el tráfico generado por los dispositivos físicos. También deberían segmentarse utilizando VLANs, permitiendo que sólo el tráfico autorizado acceda a sus VMs.

Cómo proteger tu Mac en 4 pasos básicos

Los usuarios de Mac deben seguir estos consejos de seguridad en un intento de mantenerse a salvo del acceso no autorizado a sus equipos y de las infecciones.

Cómo acceder de forma segura a sistemas basados en Unix desde Windows con VNC

El uso de SSH para tunelar conexiones y conectarse de forma remota a servidores basados en Unix desde ordenadores con Windows proporciona una forma rápida y cifrada de realizar tareas en dispositivos remotos.

Cómo proteger su instalación de Ubuntu 18.04 Desktop con un cortafuegos sencillo

¿Busca más seguridad en sus escritorios Ubuntu 18.04? No puede equivocarse al activar el cortafuegos en el escritorio de Ubuntu.

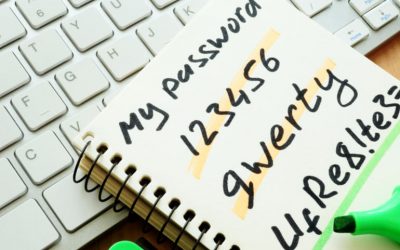

Cómo proteger la contraseña de administrador local de Windows con LAPS

El compromiso de la contraseña es una de las principales causas de las infracciones de seguridad. La Solución de Contraseña de Administrador Local (LAPS) puede ayudar a los administradores a minimizar las fugas de contraseñas y detener esas brechas en sus registros.

Cómo proteger iCloud para minimizar las amenazas de ransomware en tus dispositivos Apple

La amenaza más reciente de iCloud está impidiendo que algunas personas usen sus dispositivos Apple. Aquí tienes cinco pasos para reforzar la seguridad de iCloud y proteger los dispositivos de Apple de ser expuestos a ataques de rescate.

Cómo guardar desde LibreOffice directamente en Google Drive

Si está buscando una forma fácil de conectar LibreOffice a su servicio de nube, no busque más. A continuación, se explica cómo conectar el paquete de ofimática de código abierto más importante a Google Drive.

Cómo proteger las instalaciones de VMware Fusion con Snapshots y AutoProtect

Es tan probable que las instalaciones de Mac VMware Fusion Windows se corrompan o se vean comprometidas como las estaciones de trabajo tradicionales de Windows. Tome estas precauciones para ayudar a proteger las instalaciones de Windows Fusion.

Cómo rootizar de forma segura el Samsung Galaxy S4 de Verizon

Si tienes un Samsung Galaxy S4 con la marca de Verizon, construyes VRUEMK2 y quieres usar el dispositivo como root, Jack Wallen te ofrece instrucciones paso a paso.

Cómo ejecutar Windows heredado con Limbo para Android

Aprenda a ejecutar el software heredado de Windows en su tableta Android con Limbo PC Emulator.