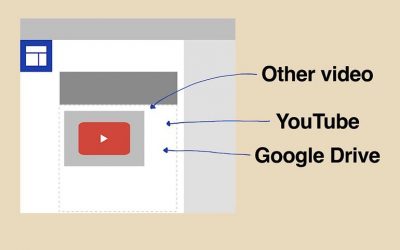

Cómo compartir vídeos con Google Slides

Cuatro consejos que te ayudarán a trabajar con vídeos en Google Slides desde un navegador de escritorio o un dispositivo móvil.

Cómo compartir vídeos con Google Sites

Tres consejos que te ayudarán a compartir vídeos, ya sea de forma pública o privada, en los nuevos sitios de Google.

Cómo configurar las teclas SSH en Seahorse

El shell seguro puede hacerse aún más seguro con la ayuda de la autenticación de claves. He aquí cómo configurar esto con la ayuda de la interfaz gráfica de usuario de Seahorse.

Cómo configurar la autenticación de dos factores en Linux

La autenticación de dos factores debe considerarse un uso obligatorio. Jack Wallen lo guía a través del nuevo método de agregar esta capa de seguridad a sus escritorios y servidores Linux.

Cómo configurar la autenticación de dos factores en CentOS 7

Una vez que tenga CentOS 7 en funcionamiento, querrá bloquear ese servidor con autenticación de dos factores. Cada administrador debería considerar la posibilidad de habilitar esta capa adicional de seguridad.

Cómo configurar la autenticación sin contraseña para MySQL

Si gestiona varios servidores MySQL y desea una forma simplificada de iniciar sesión, consulte cómo utilizar la nueva función de autenticación sin contraseña.

Cómo configurar la autenticación de la clave ssh

Fuera de la caja, la carcasa segura es bastante segura. Con la ayuda de la autenticación de clave ssh, puede bloquear el shell seguro para que sólo puedan iniciar sesión máquinas específicas. Aquí está el cómo.

Cómo configurar copias de seguridad de rsync automático usando ssh

Si necesita crear una copia de seguridad rsync sobre ssh, Jack Wallen le guiará a través del proceso rápido y fácil.

Cómo configurar Authy en múltiples dispositivos para una autenticación de dos factores más conveniente

Un dispositivo para repartir tokens de autenticación de dos factores no siempre es suficiente. Aprenda a usar Authy en múltiples dispositivos para que esos tokens estén siempre listos.