Deje de hacer que los usuarios cambien las contraseñas y empiece a deshacerse de ellas por completo.

¿Por qué las contraseñas son terribles? Diana Kelley de Microsoft explica todo lo que está mal con nuestras contraseñas.

Las contraseñas no funcionan: más del 80 por ciento de las infracciones de seguridad se deben a contraseñas y credenciales robadas. Los usuarios escogen rutinariamente contraseñas que son demasiado simples y fáciles de adivinar, y si usted obliga a la gente a usar contraseñas complejas, las almacenan y las reutilizan. Esto se ve exacerbado por el hecho de forzar cambios regulares de contraseñas, y tanto el NIST como el Centro Nacional de Seguridad Cibernética aconsejan contra los cambios regulares de contraseñas sin evidencia de violación. Si los sistemas de restablecimiento de contraseñas dependen de las personas, también pueden ser engañados por la ingeniería social. Los administradores de contraseñas son una solución provisional.

Más información sobre Windows

Una mejor solución es alejarse de las contraseñas junto con la biometría, los códigos de una sola vez, los tokens de hardware y otras opciones de autenticación multifactoriales que intercambian tokens y certificados sin que los usuarios tengan que recordar nada.

Sin contraseña no significa más cosas para que los usuarios recuerden y más aros para que salten. Los certificados pueden combinarse con políticas de seguridad contextuales que requieren menos factores para el acceso de bajo valor a dispositivos y conexiones de confianza. Se pueden añadir más factores a medida que aumenta el riesgo, ya sea en función del valor del contenido, el comportamiento del usuario, su ubicación y conexión o el estado del dispositivo. Ya puede configurarlo usando Azure AD Conditional Access y MFA, pero el soporte completo para un conjunto completo de opciones sin contraseña apenas está empezando a llegar.

FIDO2 (Fast Identity Online) es la forma multiplataforma en la que la industria está logrando esto, pero está tomando tiempo para que los estándares sean elaborados y entregados, y el soporte de Windows y Azure AD también está llegando por etapas.

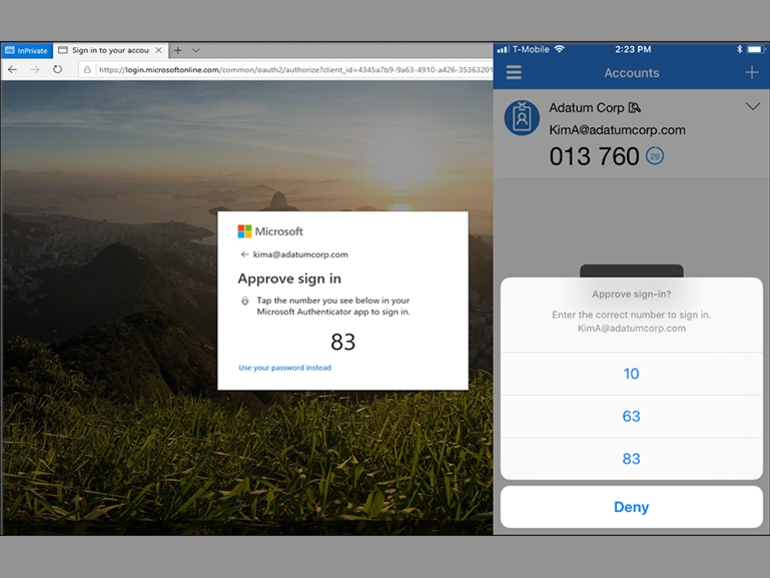

Los primeros pasos se basan en la aplicación Microsoft Authenticator, que utiliza autenticación basada en claves para crear una credencial de usuario que está vinculada a un dispositivo y utiliza un PIN o biométrico (por lo que es un software equivalente a Windows Hello. En lugar de utilizar una contraseña para iniciar sesión, los usuarios ven el código numérico para entrar en la aplicación Autenticador, donde tienen que introducir su PIN o proporcionar un código biométrico.

El inicio de sesión sin contraseña para cuentas de Microsoft con la aplicación Microsoft Authenticator ya está disponible, y el soporte para iniciar sesión en Azure AD está ahora en vista previa pública. Necesita usar Azure MFA y los administradores tienen que habilitarlo para el inquilino añadiendo AuthenticatorAppSignInPolicy usando PowerShell. Habrá una forma de hacerlo en el portal una vez que el servicio esté fuera de vista previa.

Actualmente, la aplicación Authenticator sólo puede cubrir una sola cuenta registrada con Azure AD en un inquilino, pero en el futuro se planea el soporte para múltiples cuentas.

VER: Windows 10: La guía esencial para los profesionales de la empresa (Tech Pro Research)

El inicio de sesión de Azure AD sin contraseña no sólo cubre Office 365 y Azure, sino que funciona con cualquier servicio que admita federación. Esto significa que los cientos de miles de aplicaciones en la nube (desde Twitter hasta Salesforce) y muchas aplicaciones locales que funcionan con Azure AD para un único inicio de sesión pueden ahora ser todas sin contraseña.

Puede añadir aplicaciones ya habilitadas a su inquilino utilizando la galería de aplicaciones de Azure AD. Si la aplicación que desea no aparece en la lista, utilice las plantillas de integración de aplicaciones para configurar el inicio de sesión único para las aplicaciones compatibles con SAML 2.0, el aprovisionamiento de usuarios SCIM o el inicio de sesión de formularios HTML. En el portal de Azure, seleccione Active Directory > Enterprise Applications > New Application > Non-gallery application, y rellene los detalles en el panel lateral, empezando por el nombre. También puedes añadir aplicaciones que tienen un único inicio de sesión a través de servicios de federación como Azure ADFS y aparecerán en el lanzador de aplicaciones de Office 365.

Para añadir soporte de inicio de sesión único a sus propias aplicaciones, los desarrolladores pueden usar la Azure Active Directory Authentication Library (ADAL), Microsoft Authentication Library (MSAL) o varias bibliotecas de código abierto que soportan OAuth 2.0 y OpenID Connect 1.0, y luego registrarlo a través del mismo portal.

Si la aplicación Microsoft Authenticator no cubre todas sus necesidades, el soporte para dispositivos de seguridad de hardware FIDO2 también está disponible. Eso podría ser un Yubikey, o incluso un rastreador de fitness como el Motiv Ring.

Una vez más, esto es lo primero para las cuentas de Microsoft, con la disponibilidad general de soporte FIDO2 sin contraseñas para las cuentas de Microsoft en Windows 10 esta semana. Esto significa que podrás acceder a Windows 10 y luego a sitios como Office 365 en el navegador (Edge, Chrome o Firefox) usando una clave FIDO2 en lugar de una contraseña, de la misma forma que con Windows Hello y biometría, con el hardware de la clave de seguridad vinculado al TPM en el PC. A medida que más sitios web utilicen los estándares de autenticación FIDO del W3C, también obtendrá acceso sin contraseña a ellos.

«Siempre hacemos primero las versiones de cuenta de Microsoft, tanto para experimentar como para aprender rápidamente, y también porque no requieren los extensos controles administrativos que hacen las versiones de Azure AD», explicó Alex Simons, vicepresidente corporativo de la división de identidad de Microsoft, a ConsejoTecnologico.com.

El siguiente paso será la compatibilidad sin contraseñas de FIDO2 para las cuentas de Azure AD en Windows 10, para la cuenta de Windows y Office 365, y para todos los servicios federados de cloud e in situ que obtengan un único inicio de sesión a través de Azure AD. Esto ha estado en vista previa privada desde el verano de 2019; las organizaciones podrán usarlo en vista previa pública en el primer trimestre de 2019.

VER: Trabajar en TI: Por qué nos gusta, por qué nos gusta (PDF gratuito) (ConsejoTecnologico.com)

Muchos tokens de hardware de FIDO también pueden crear contraseñas de un solo uso basadas en el tiempo (TOTP) utilizando el estándar OATH. Esto es particularmente útil para los usuarios que no podrán (o simplemente no quieren) recibir una llamada telefónica o un mensaje de texto.

Ahora puede utilizar tokens de OATH de hardware como opción para el reinicio de contraseña de Azure AD MFA y de autoservicio, siempre y cuando tenga una licencia premium (P1 o P2) de Azure AD, y el reinicio de contraseña ahora es compatible con Windows 7, 8 y 8.1 con el reinicio de contraseña desde la pantalla de inicio de sesión.

El soporte de Hardware OATH no reemplaza las opciones existentes para autenticar. Los usuarios pueden tener hasta cinco opciones de hardware y software, cada una de las cuales incluye la aplicación Microsoft Authenticator (y la vista previa incluye otras aplicaciones de autenticación como Authy que admiten OATH), mensajes de texto y llamadas de voz. Si usas una YubiKey, que no tiene batería y no puede rastrear el tiempo, también necesitarás la aplicación Yubico Authenticator. El soporte OATH está en vista previa, así que espere que cambie la interfaz para administrarlo (y salga de la sección Servidor MFA de la interfaz Azure, que de lo contrario es para configurar el soporte de Azure MFA local.

Sin embargo, no espere el soporte de FIDO U2F; Microsoft piensa que no tener que usar contraseñas es una mejor opción que tener otro segundo factor soportado.

Boletín semanal de Microsoft

Conviértase en un experto en Microsoft de su empresa con la ayuda de estos tutoriales de Windows y Office y de los análisis de nuestros expertos sobre los productos empresariales de Microsoft. Entregado Lunes y Miércoles

Inscríbase hoy