Theresa Payton, CEO de Fortalice Solutions, habla de la ciberseguridad, la intromisión electoral y la participación de Rusia en las elecciones presidenciales de 2019 en Estados Unidos con Dan Patterson, de CNET.

Theresa Payton, CEO de Fortalice Solutions, habla de la ciberseguridad, la intromisión electoral y la participación de Rusia en las elecciones presidenciales de 2019 en Estados Unidos con Dan Patterson, de CNET.

Dan Patterson de CNET entrevistó a Theresa Payton, CEO de Fortalice Solutions y ex OSC de la Casa Blanca, sobre la ciberseguridad y la participación de Rusia en las elecciones presidenciales de 2019 en Estados Unidos. La siguiente es una transcripción editada de la entrevista.

Campaña 2019: Hacking Electoral es una serie semanal de sitios hermanos de ConsejoTecnologico.com, CBS News & CNET, sobre las ciberamenazas y vulnerabilidades de las elecciones de mitad de período de 2019.

Dan Patterson: Theresa, ayúdanos a entender el espectro de los actores de la amenaza, ya sean estados-nación, oligarcas, organizaciones privadas o incluso lobos solitarios. Ayúdenos a entender la amenaza que representa cada una de estas organizaciones.

Más información sobre ciberseguridad

Theresa Payton: Claro, absolutamente. Como que los golpeaste a todos. Empecemos con los lobos solitarios. Los lobos solitarios podrían ser que tienen una causa en la que realmente creen, o tal vez tienen una causa con la que no están de acuerdo, y quieren tomar el asunto en sus propias manos y aprovechar personas falsas o incluso su propia persona para crear turbas flash en los medios sociales e Internet. Sin embargo, es posible que vayan un poco más lejos. Pueden decidir tomar la decisión de hackear las bases de datos electorales, los sitios web, tratar de crear daño y crear alarma haciendo las cosas a través de métodos digitales, pero a menudo esos lobos solitarios son sólo eso. Sólo llegan hasta cierto punto.

Ahora, si se avanza y se dice: «Bueno, ahora queremos ver sindicatos patrocinados por el estado extranjero», aquí es donde se pone un poco más difícil porque lo que estamos encontrando es que los individuos que pueden estar entrenados por el estado durante el día, por el gobierno o por el ejército de cierto país, también pueden tener un segundo empleo por la noche para mantener a su familia, porque en muchos casos, su economía no es realmente tan buena y quieren tener un ingreso extra». Cuando observamos algunas de las pistas digitales que se dejan atrás, a veces es difícil de discernir. ¿Es un grupo que se comporta por su cuenta? ¿Es un lobo solitario? ¿O se trata realmente de una actividad patrocinada y dirigida por el estado?

Luego, por supuesto, los oligarcas. Lo que hemos visto sobre los oligarcas en lo que se refiere a las elecciones, en lo que se refiere incluso a la libertad en Internet, es que no dudan en desenchufar Internet y bloquear ciertas formas de medios sociales, ciertos motores de búsqueda, ciertos sitios de noticias, la mayoría de los cuales tienen su sede en Estados Unidos, si deciden que no les gusta la forma en que están siendo retratados. Lo utilizan para no inmiscuirse tanto en las elecciones de otros países, sino para inmiscuirse en las suyas propias.

VER: Plantilla de política de seguridad de red (Tech Pro Research)

Dan Patterson: Si lo entiendo correctamente, el conocimiento y las habilidades proliferan. No están en un silo dentro de una organización, ni municiones físicas en un silo.

Theresa Payton: Sí, esas capacidades, obviamente, son las capacidades de los sindicatos patrocinados por el estado. Están altamente entrenados, se les paga por hacer lo que hacen. Tienen directivas, tienen unidades. Obviamente esos tienden a ser mucho más sofisticados, pero muchas de las técnicas y tácticas que usan, algunas de ellas están fácilmente disponibles para su compra en la web oscura. Algunos de ellos se habla de ellos al aire libre en la web en la que usted y yo estamos todos los días haciendo negocios. Podría estar en GitHub, podría estar en Reddit, estos diferentes sitios sociales. Puede haber indicios de ello en los medios sociales, como Facebook e Instagram y Twitter.

A continuación, siga estos enlaces a lo largo y usted puede encontrar la manera de comprar lo que sea que desee comprar. ¿Quieres comprar un ataque de denegación de servicio distribuido contra un sitio web estatal por registrarse para las elecciones? Adelante. Si quieres obtener realmente IDs de usuario y contraseñas y quizás piensas que podrían estar trabajando en una campaña política en particular, puedes comprarlas. Todas esas cosas están disponibles, esas tácticas están disponibles, por un precio y te sorprendería ver lo barato que a veces son esos métodos.

VER: Investigación de estrategias de ciberseguridad: Tácticas comunes, problemas de implementación y efectividad(Tech Pro Research)

Dan Patterson: Cuando miramos a los actores estatales que están fuertemente involucrados en el ciberespacio, obviamente todos los estados están involucrados de una u otra manera, pero estamos particularmente mirando a Rusia, China, Irán, Corea del Norte. Cuando se clasifican en términos de capacidades cibernéticas, ¿cuáles son las más preocupantes para las elecciones en Occidente?

Theresa Payton: En lo que se refiere a las elecciones en el oeste, esto también es interesante. Algunos de los desacuerdos con los EE.UU. y sus aliados tienden a hacer extraños compañeros de cama en lo que se refiere a que otros países decidan llevarse bien. Usted puede ver más colaboración a través de Rusia e Irán, Corea del Norte y China en algunos aspectos, debido a estas alianzas profanas que se producen en lo que se refiere a tratar de vengarse de los EE.UU. y sus aliados.

En lo que se refiere a la intromisión electoral en sí misma, Rusia claramente tenía el libro de jugadas de platino para la intromisión electoral que iba desde hackear campañas, hackear servidores, tratar de hacer daño a las bases de datos de registro de votantes, así como a la manipulación de los medios de comunicación social. Claramente tenían ese libro de jugadas. Pero lo que hemos visto, que es increíblemente preocupante, es que estos otros países, Irán, Corea del Norte y China, prestaron atención, se dieron cuenta, vieron con qué se salieron con la suya, y ahora estamos comenzando a verles hacer fuerza en lo que se refiere a campañas de desinformación, desinformación y manipulación.

Facebook acaba de anunciar que acaba de cerrar a las personas falsas que estaban vinculadas a Irán y que estas personas falsas estaban alimentando el sentimiento social, así como, potencialmente, alimentando temas que van a ser importantes no sólo en las elecciones parciales, sino en el próximo ciclo electoral presidencial.

VER: Cybersecurity spotlight: La batalla del ransomware (Tech Pro Research)

Dan Patterson: Quiero volver a esas personas, influenciar las campañas y los relatos falsos en un momento. Primero hablemos de software. Usted ha mencionado hace un momento las bases de datos.

Theresa Payton: Mm-hmm (afirmativo.

Dan Patterson: ¿Qué tan vulnerables son las bases de datos de inscripción de votantes, incluso las bases de datos que no tienen nada que ver necesariamente con la inscripción de votantes, pero que contienen información de los consumidores que puede ser delicada y estar vinculada a otras bases de datos compiladas? ¿Qué hay de JavaScript y otras cosas que impulsan la web de consumo que usamos todos los días?

Theresa Payton: Esta es una de las cosas que quiero que la gente se lleve de esto. Se aprendieron muchas lecciones. No estoy diciendo que tuvimos suficiente tiempo para arreglarlas todas, pero al salir de 2019 y la intromisión que se vio y la investigación forense que se hizo por las fuerzas de seguridad y los propios estados que controlan el proceso electoral, ya sea una elección federal o una elección local, realmente está controlada por los estados. Se ha hecho un buen trabajo. El DHS ha visitado la mayoría de los estados. Los estados están hablando entre sí y están compartiendo información a un nivel que antes no tenían. Nos hemos quedado sin tiempo y han hecho lo mejor que han podido, pero se ha hecho un buen trabajo.

VER: La ciberseguridad y los exámenes parciales de 2019 (ConsejoTecnológico.com Flipboard magazine)

Pero en lo que se refiere a – Hablemos de, usted mencionó el JavaScript que alimenta la mayor parte de la red de consumidores que todo el mundo conoce y ama hoy en día, pero también significa que sus autoridades electorales locales y estatales, cuando usted va allí para averiguar qué precintos están abiertos, tal vez está solicitando un formulario para cambiar el partido con el que está afiliado o para cambiar su dirección de modo que esté registrado en el precinto correcto para votar, usted podría estar visitando un sitio que podría estar infectado. Podría tener vulnerabilidades. Podría estar llevando su información al lugar equivocado.

Entonces tenemos el problema de que sus datos de IG han sido pirateados tantas veces de tantas maneras diferentes a través de múltiples organizaciones, una de las más grandes, en particular, para no meterse con ellas, fue Equifax, y mucha de la información que está ahí es información que podría ser usada para registrarlo para votar. Es todo lo que necesitarías. Son sus últimas direcciones, el apellido de soltera de su madre, y muchas cosas sobre usted que podrían ser usadas para adivinar que su afiliación partidaria lo más probable es que lo sea, y luego usar esa información para votar.

VER: Política de sensibilización y formación en materia de seguridad (Tech Pro Research)

Luego volvemos a las bases de datos reales. Sabemos que el estado de Illinois tuvo un problema en el verano previo a las elecciones presidenciales y que tuvieron que desconectar la base de datos para asegurarse de que todo estuviera bien. Sabemos que más de 15 bases de datos de registro de votantes fueron atacadas. Eso no significa que haya pasado algo malo, pero eran objetivos y éstos eran objetivos confirmados.

Ahora, ¿cuáles son algunas de las cosas que la gente podría hacer? La gente podría decir: «Bueno, ya estoy bajo control de crédito por robo de identidad, ¿qué es lo peor que podría pasar? ¿Qué pasa si te presentas a votar y te dicen que no estás en la base de datos? ¿Qué pasa si su registro fue borrado? Eso es supresión de votantes. ¿Qué sucede si se agregan registros de personas que no son votantes legítimos? Ahora usted pone en duda si la persona que ganó es o no el ganador legítimo. No podemos permitirnos que eso suceda.

Quiero decir, nuestras elecciones son consideradas unas de las más libres y abiertas del mundo. Somos considerados uno de los modelos a seguir y es por eso que tenemos que defender vigorosamente estos sitios web. Tenemos que tener en cuenta todas las vulnerabilidades, ya sea en JavaScript o en la forma en que se crean los sitios web. Tenemos que revisar estas bases de datos de registro de votantes y asegurarnos de que estén realmente bajo vigilancia y bloqueadas.

Boletín informativo de consejotecnologico.com

Refuerce las defensas de seguridad de TI de su organización manteniéndose al día de las últimas noticias, soluciones y mejores prácticas en materia de ciberseguridad. Entregado los martes y jueves

mismo

La transición a la nube requiere un mantenimiento regular, y posiblemente la asistencia de un servicio de migración, dice John Trembley de Atmosera.

La nube puede ser una transición difícil para las empresas heredadasJohn Trembley, CMO de Atmosera, comparte consejos de transformación digital y mejores prácticas para las empresas.

Dan Patterson, de ConsejoTecnologico.com, habló con John Trembley, CMO del proveedor de soluciones de nube Atmosera, sobre el papel integral de la nube en la transformación digital.

Vea el video, o lea la transcripción completa de su conversación a continuación:

Patterson: La nube es un componente integral del camino de transformación digital de toda empresa, pero la nube es mucho más fácil de decir que de hacer. John, cuéntame un poco sobre los retos a los que se enfrentan las empresas cuando hacen la transición a la nube.

Nube que hay que leer

Trembley: Absolutamente Dan, y gracias por recibirnos. Por lo tanto, trabajamos con muchos clientes, de hecho cientos de ellos, durante los últimos cinco o seis años, que han realizado la transición desde centros de datos in situ o co localización, y se han trasladado a entornos de nube. Y hemos visto muchos de los desafíos a los que se enfrentan, que primero comienzan con la definición real de cuáles son sus objetivos.

Vemos que muchas empresas quieren saltar a la nube; usted sabe que oyen hablar de cómo hay que tener una metodología de primera inversión en la nube. Su junta quiere que estén en la nube. Sus clientes quieren que estén en la nube. Pero no siempre entienden lo que eso significa en realidad, o cómo llegar allí.

Así que lo primero que tienes que hacer es desglosarlo según los objetivos de tu negocio. Y luego identificar cómo encajar la tecnología, en este caso la nube, para alcanzar esos objetivos.

Patterson: Así que, ¿tiene ejemplos de empresas que han sido desafiadas por su migración a la nube y que han superado esos desafíos?

Trembley: Sí, por supuesto. Así que típicamente verás compañías que tratan de hacerlo por su cuenta. Somos un proveedor de servicios gestionados, por lo que nuestro negocio consiste en configurar estos entornos y migrar clientes a ellos. Y luego mantener los entornos, que es un elemento que muchas empresas no adoptan o entienden completamente que la nube no es una operación de una sola vez.

Es un animal vivo y continuo que requiere mucho cuidado y alimentación para obtener la máxima optimización. Por lo tanto, vemos que los clientes que inicialmente tratan de hacerlo por su cuenta, se encuentran con muchos de los escollos tradicionales. Lleva mucho más tiempo. No están obteniendo el rendimiento que desean, y además, terminan costando mucho más dinero, sobre todo cuando te mueves a la nube pública.

VER: Las empresas que están aprendiendo a amar la nube también se encierran: ¿Es diferente esta vez? (ZDNet)

Si no lo diseñas correctamente, es posible que tengas el choque de la pegatina, algo así como lo que solías tener con los teléfonos móviles, a finales de mes, cuando recibes esa factura. Por lo tanto, muchos de ellos son capaces, si disponen de recursos internos de TI realmente buenos, de superar muchos de estos desafíos, diseñarlos correctamente, mantenerlos correctamente y, a continuación, optimizarlos de forma continua en función de sus necesidades empresariales.

Pero muchas compañías simplemente no tienen ese conjunto de habilidades en casa. Los informáticos son generalistas, te están ayudando con tu iPhone, tu impresora y tus ordenadores, y también a virtualizar y aprovechar la nube. Por lo tanto, definitivamente hay un gran segmento por ahí, donde necesitan la experiencia de los proveedores de servicios gestionados.

Patterson: ¿Qué hay de la multi-nube? ¿Qué desafíos crea la adición de esta dimensión adicional?

Trembley: Sí, tan multi-nube, realmente creo que si lo descompones en una decisión basada en una aplicación, así que por ejemplo si vas a usar una suite de productividad como Office 365, obviamente estás en la nube Azure. Puede utilizar Salesforce para CRM. Así que, por su propia naturaleza, diría que la mayoría de las empresas son multi nube para empezar, en muchas dimensiones.

Ahora, si estás hablando de infraestructura central, o infraestructura como servicio, donde vas a ejecutar tus propias aplicaciones en diferentes nubes, una vez más, realmente tiene que ser una decisión a nivel de aplicación, o, a veces es impulsada por las geografías. La complejidad es asombrosa, los conceptos son muy similares.

Cada nube, particularmente las nubes principales, que usted mira en AWS, Google, y Azure, todas tienen sus propias fortalezas, sus propias debilidades, y sus propias maneras de hacer las cosas. Y de nuevo, se remonta a esa familiaridad, y a la experiencia para poder aprovechar cada una de esas nubes, de la forma más óptima posible.

VER: Selección de proveedores de cloud computing: ¿Ir todo significa encerrarse? (ConsejoTecnológico.com)

Patterson: ¿Y qué pasa con el GDPR? Sé que nos acercamos a la fecha límite del 25 de mayo, ¿cómo complica esta regulación las cosas para las empresas?

Trembley: Bueno, entonces hay que estar al tanto de quién es el propietario de los datos y dónde están, y luego, si al final se ve envuelto en algún tipo de litigio o inquietud, hay que tener todas las garantías y mecanismos para poder cumplir con esos requisitos. Así que para muchas empresas es un tema serio, y algo que realmente tienen que pensar.

En cuanto a los proveedores de cloud, tanto si eres un Azure como si eres un Atmosera, es menos impactante porque en última instancia la responsabilidad recae en la empresa, en los propietarios de las aplicaciones. Ahora, los proveedores de cloud computing han puesto en marcha una gran cantidad de salvaguardas y capacidades de auditoría, así como capacidades de monitorización para satisfacer los requisitos de consulta y de depuración de los datos.

Pero una vez más, desafortunadamente, gran parte de ella corresponde a la empresa, que en última instancia será responsable del cumplimiento de esas normas.

Boletín de noticias de Cloud Insights

Su base de conocimiento para lo último sobre AWS, Microsoft Azure, Google Cloud Platform, Docker, SaaS, IaaaS, seguridad en la nube, contenedores, la nube pública, la nube híbrida, la nube de la industria y mucho más. Lunes de entrega

mismo

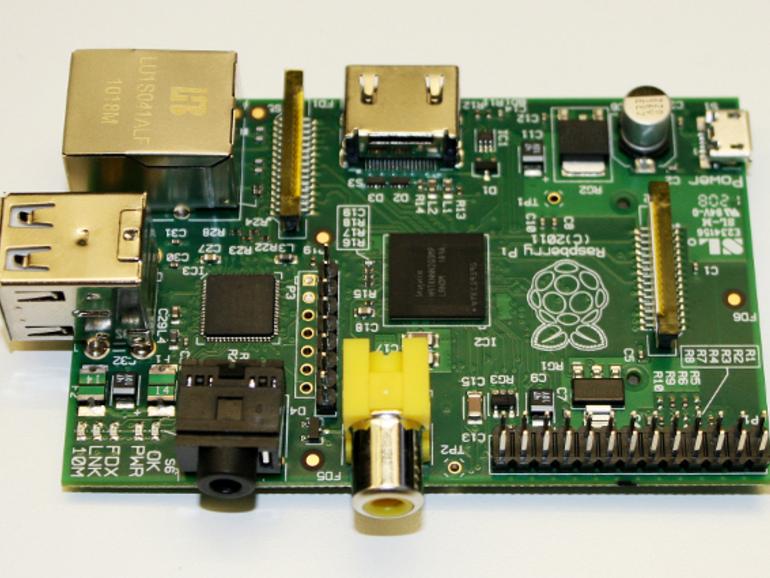

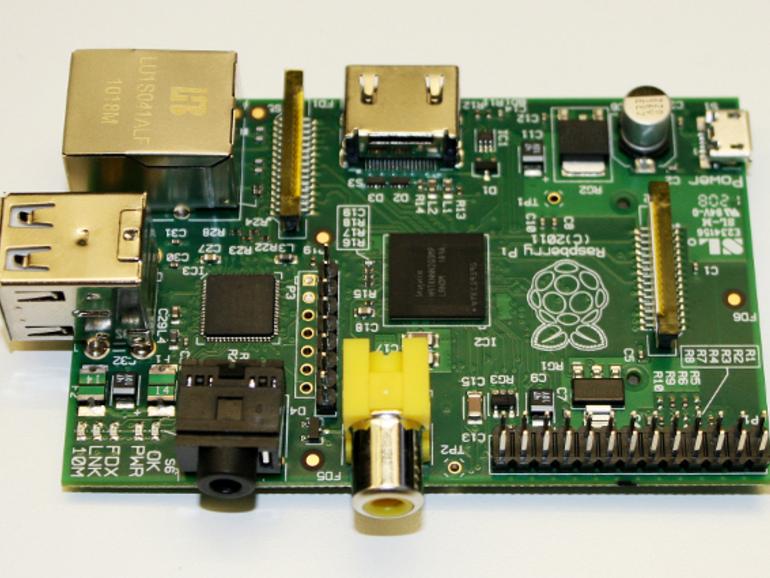

Cómo se está utilizando la placa de Linux de $35 para armar rápidamente dispositivos personalizados para resolver problemas empresariales específicos.

La computadora $35 Frambuesa Pi Linux puede haber sido lanzada para enseñar a los niños a codificar, pero el tablero del tamaño de una tarjeta de crédito está siendo usado cada vez más por las empresas para construir electrodomésticos a medida.

Compañías tan diversas como IBM y Financial Times, han utilizado la Pi para impulsar sistemas ad-hoc dirigidos a resolver retos empresariales específicos.

En el FT el equipo de DevOps se ahogaba en la información enviada por su software de monitorización automatizada de infraestructuras. El software de Nagios que se ejecuta en sus servidores monitorea variables que van desde el uso de disco y CPU hasta el tráfico HTTP y envía correos electrónicos al equipo cada vez que el estado de una de estas variables cambia.

Desafortunadamente estas variables cambian tan a menudo que el equipo se veía abrumado por los correos electrónicos y comenzaba a ignorar los mensajes de Nagios.

En la necesidad de una manera más clara de detectar cuando las cosas iban mal, el equipo se dirigió al Pi de frambuesa. Utilizaron una Pi para alimentar un sistema que cambia el color de una tira de LEDs dependiendo del estado de cada servidor. Verde, naranja, amarillo, rojo y rojo intermitente representan OK, Desconocido, Advertencia, Crítico o Crítico durante más de 30 minutos respectivamente. El sistema fue hecho usando una tira flexible de 60 LEDs RGB con un microcontrolador integrado conectado a una Pi, que ejecuta varios scripts Python monitoreando notificaciones desde Nagios. Más información sobre cómo armar el sistema está disponible aquí.

Mientras tanto, IBM está utilizando las placas para pegar los sistemas de pruebas de concepto para los clientes, por ejemplo, construyendo un sistema para supervisar una línea de producción de una fábrica. El sistema de demostración fue construido usando placas Raspberry Pi, con el motor de procesamiento de eventos Node-RED de Node-RED, para conectar las placas Arduino a las webcams y a los sensores de temperatura, presión y humedad.

«Particularmente en el último año hemos visto a la gente empezar a utilizar la placa Raspberry Pi como un subcomponente en lo que llamamos una aplicación industrial o empotrada – usar una frambuesa Pi como parte de otro producto», dijo Eben Upton, uno de los fundadores de la Fundación Raspberry Pi.

«Creemos que los ingenieros embebidos están utilizando el Raspberry Pi por una combinación de razones: su bajo coste, su alto rendimiento y el hecho de que tiene un paquete de soporte de placas increíblemente estable».

Para ayudar a otros a utilizar la Pi para crear dispositivos personalizados de esta manera, la Fundación está lanzando una nueva versión de la placa de compute-on-module (COM. La placa COM empaqueta el procesador y la memoria de la Pi en una placa delgada del tamaño de un módulo de memoria. La idea de la placa de cálculo es facilitar el atornillado de un aparato a medida utilizando una Pi, ya que el módulo de cálculo puede conectarse a una placa base con todos los circuitos periféricos necesarios. El factor de forma más pequeño y delgado de la nueva placa también facilitará la creación de productos con una Pi incrustada.

La placa de cálculo tiene el mismo procesador Broadcom 2835 basado en ARM que el Pi original y 512 MB de SDRAM, junto con 4 GB de almacenamiento flash eMMC. El módulo es una placa de 200 pines basada en el factor de forma SODIMM de Jedec.

Antes de poner a disposición el tablero de cálculo independiente, la Fundación lo vende como parte de un paquete. El kit de desarrollo del módulo de cómputo consta de un módulo de cómputo, una tarjeta de E/S del módulo de cómputo para conectar el módulo y un par de tarjetas adaptadoras que convierten entre el formato de cable plano utilizado en el módulo de cómputo y el formato de cable plano utilizado en la cámara Raspberry Pi, y que se utilizará en la pantalla oficial cuando se lance a finales de este año. También incluye una fuente de alimentación de 5V y un cable micro USB para flashear el eMMC desde un PC host.

El kit de desarrollo del módulo de computación está disponible por $230 y se espera que el tablero de computación esté disponible individualmente para octubre de este año.

A medida que los negocios se globalizan, es probable que las empresas trabajen con una mayor variedad de proveedores y revendedores. Las redes de alianzas comerciales pueden ayudar a gestionar todas las transacciones.

Cómo proporcionar un buen servicio de atención al cliente para clientes profesionales de TI Los gerentes de TI pueden ser clientes difíciles. Ant Pruitt, de ConsejoTecnologico.com, explica cómo proporcionar un servicio de atención al cliente de calidad para clientes conocedores de la tecnología.

A medida que más compañías buscan negocios globales, su red de socios puede expandirse para incluir una miríada de consultores, revendedores y proveedores. Mientras tanto, las empresas todavía tienen que mantener satisfechos a los clientes, ya sea que los clientes compren directamente o a través de canales de venta indirectos. Esto sólo puede ocurrir si hay una visibilidad de 360 grados de los clientes de la empresa y también de sus distribuidores y socios de canal.

Más para CXOs

«De lo que estamos hablando es de la visibilidad total de la interacción de cada cliente con una empresa y sus socios comerciales, ya sea que una transacción con el cliente esté ocurriendo en ventas, marketing o servicio al cliente», dijo Mayank Bawa, CEO y co-fundador de WorkSpan, que proporciona un servicio de red de alianzas comerciales que alinea a las empresas con sus revendedores y socios comerciales.

Las redes como la de WorkSpan hacen tres cosas:

- Proporcionar una plataforma abierta a la que cualquier empresa pueda unirse

- Permitir vínculos entre empresas que se asocian conjuntamente para comercializar, vender y servir a los clientes.

- Proporcionar un repositorio de información integrado para todos los participantes con un cliente determinado para ver quién tiene la pelota con el cliente y cuál es la situación actual del cliente.

«Lo que se obtiene es una tubería conjunta que conecta a todos los involucrados con el cliente en los esfuerzos de marketing, ventas y servicio», dijo Bawa. «Todo el mundo sabe cuáles son los problemas, cuáles son los acuerdos, qué le han dicho al cliente y qué medidas hay que tomar».

Esto es especialmente importante cuando se requieren altos niveles de coordinación entre varias organizaciones, ya que se desea evitar generar puntos débiles con el cliente debido a la falta de comunicación o a la incapacidad de ejecutar las promesas de manera oportuna.

VER: Cómo elegir y gestionar grandes socios tecnológicos (característica especial de ZDNet) | Descargar en formato PDF (ConsejoTecnologico.com)

Las redes de alianzas comerciales son herramientas emocionantes, pero también hay pasos críticos que los gerentes deben tomar por su cuenta para asegurar que las interacciones con los clientes procedan sin problemas y entreguen resultados. Aquí hay cuatro pasos:

1. Definir la alineación entre sus organizaciones de marketing, ventas y servicios que tengan más sentido para sus clientes.

Desea minimizar los puntos débiles de sus clientes. La mejor manera de hacer esto es coordinar sus esfuerzos de marketing, venta y servicio para que todos tengan una visión de 360 grados de cada cliente y sean plenamente conscientes de lo que se está haciendo actualmente (y por parte de quién) para ese cliente. Esto incluye marketing y ventas, entender cuáles son los problemas actuales de servicio para un cliente, y que el servicio sea informado con anticipación de los productos que se están lanzando para que el servicio pueda ser preparado para el trabajo de post-venta. Si el proceso involucra a varias organizaciones que se están coordinando con su compañía matriz, se vuelve más complejo. Aquí es donde vale la pena tener a todos enlistados en una red que todos puedan compartir.

2. Cambiar las actitudes sobre el servicio al cliente

A pesar de toda la retórica sobre la satisfacción del cliente, el servicio al cliente sigue siendo considerado por las empresas como un centro de costes que reduce los beneficios. «Esto es pensar mal», dijo Bawa. «Si las empresas quieren permanecer con sus clientes durante todo el viaje del cliente y construir relaciones sólidas, deben empezar por pensar en el servicio como una función integral que es tan valiosa como las otras funciones de comercialización como el marketing y las ventas».

VER: Planificador de renovación de contratos de proveedores (Tech Pro Research)

3. Utilice los cuadros de mando para informar sobre el progreso de los clientes

Si está colaborando con múltiples socios comerciales que interactúan con clientes, una imagen vale más que mil palabras. Mediante el uso de cuadros de mando resumidos que muestran el estado de cada cliente y los elementos en los que se está trabajando, las personas clave de todas las organizaciones participantes pueden mantenerse al día y responder a las necesidades de los clientes.

4. Establezca objetivos de cantidad procesables con sus socios comerciales

«En los últimos años, se ha hecho hincapié en la calidad de los productos y el servicio, lo que es bueno», dijo Bawa. «Pero también debe haber un establecimiento de metas de cantidad que establezca una visión de dónde quiere estar con un cliente en los próximos doce meses. Una buena manera de hacerlo es establecer nuevos objetivos de ventas en los que todos participen». Un ejemplo sería un objetivo acordado por la empresa y sus socios comerciales para aumentar el importe en euros de las nuevas ventas a un cliente existente en un 50% durante los próximos 12 meses.

Boletín informativo para ejecutivos

Descubra los secretos del éxito del liderazgo en TI con estos consejos sobre gestión de proyectos, presupuestos y cómo enfrentarse a los retos del día a día. Entregado los martes y jueves

Inscríbase hoy

:

Los datos pueden prevenir los ciberataques mediante la implementación de nuevos modelos para detener las amenazas inminentes y la rápida comprobación de los controles con los datos históricos para garantizar un impacto mínimo en el negocio, dijo John Omernik de MapR.

Cómo los datos de gran tamaño pueden ayudar a mantener seguras las redes empresarialesLos datos pueden evitar los ciberataques mediante la implementación de nuevos modelos para detener las amenazas inminentes y la rápida comprobación de los controles con los datos históricos para garantizar un impacto mínimo en el negocio, dice John Omernik de MapR.

Dan Patterson, de ConsejoTecnologico.com, habló con John Omernik, un distinguido tecnólogo de MapR Data Technologies, creador de AI y plataformas de análisis.

Más información sobre ciberseguridad

Patterson: Los datos son sin duda el nuevo petróleo y todos los profesionales necesitan tener algún tipo de competencia con los datos, pero los profesionales de la seguridad necesitan entender especialmente cómo los datos pueden crear vulnerabilidades y cómo los datos pueden ayudar a mantener segura a su empresa…. Me pregunto si podemos empezar con lo básico. Cuando decimos datos y cuando decimos ayudar a mantener la seguridad de las empresas, ¿de qué tipo de datos estamos hablando?

Omernik: Bueno, la empresa produce datos de muchas fuentes diferentes, ya sea de cortafuegos, de servidores DNS, de servidores web o de registros de transacciones de clientes. Y todas estas diferentes fuentes de datos se combinan para dar a un profesional de InfoSec una visión completa de lo que está sucediendo en su red.

Y es por eso que reunir estas pilas de datos independientemente de su origen es fundamental para identificar lo que es normal en una red y lo que es anormal, es decir, las amenazas a las que se enfrenta la empresa en la actualidad.

Patterson: Si. Entonces, ¿qué tipo de herramientas? Supongo que estamos hablando de aprendizaje automático, pero ¿qué tipo de herramientas necesitan los profesionales de datos para ser competentes o, al menos, conscientes de ellas para ayudarles a supervisar las redes?

Omernik: Por lo tanto, los profesionales de la seguridad de la información son un grupo divertido y me cuento entre ese grupo. Somos esencialmente científicos de datos. Hemos estado buscando datos desde que comenzamos nuestra carrera tratando de entenderlos y luego, en cierto sentido, de proporcionar negocios a la empresa.

Nuestro valor añadido es detener las amenazas, proteger a los clientes y proteger la propiedad intelectual de nuestras organizaciones. Así que tenemos eso y datos científicos desde el principio. Lo que tenemos que ser capaces de hacer ahora es empezar a identificar esas habilidades y herramientas que los científicos de datos sólo utilizan como parte de sus actividades cotidianas y decir, espera un minuto, tal vez deberíamos estar aprendiendo esas herramientas también.

Herramientas como MongoDB y MapRDB y otras herramientas que nos permiten sintetizar rápidamente esos datos y traducirlos en modelos en tiempo real para proteger nuestras redes.

Patterson: ¿Qué pasa con la retención de datos? Ahora vivimos en un mundo post-GDPR y, por supuesto, más datos ayudan a las redes y a los analistas de redes a tomar mejores decisiones. Pero ahora vivimos en esta era de equilibrio entre la privacidad del usuario y la retención de datos y la seguridad del usuario. Entonces, ¿cómo hacemos ese delicado equilibrio?

Omernik: Sí. Este es un balance muy delicado y me alegro de que haya sacado este tema porque hay datos de clientes y esos son los datos directos que están cubiertos por una ley como GDPR. Y si bien la ley especifica cómo deben llevarse a cabo las prácticas de datos y la privacidad, la ejecución e implementación real de la ley llevará unos meses más, si no años, para profundizar realmente en la forma en que esto va a afectar a las empresas.

Ahora hay otros conjuntos de datos dentro de una organización que no son datos de cliente. Y la retención sobre estos va a ser muy diferente de lo que cubren las leyes de GDPR. Lo que usted necesita es una herramienta que le permita manejar con flexibilidad los datos que puede retener a corto plazo que cubre GDPR y otros conjuntos de datos en los que puede trabajar a largo plazo. Y asegúrese de que bajo el capó, usted tenga buenas prácticas de gobierno de datos que aseguren la poda de los datos cubiertos y que los profesionales pongan sus manos en ellos y utilicen todos los datos según estén disponibles.

VER: Informe especial: Convirtiendo grandes datos en información empresarial (PDF gratuito) (ConsejoTecnologico.com)

Patterson: ¿Qué hay de tendencias como DevOps? Aunque no debería decir que es una tendencia. DevOps ha sido utilizado por profesionales de TI y de tipo biz durante años. Pero, ¿cómo puede DevOps ayudar con ese equilibrio entre seguridad y privacidad? ¿Y qué consejos de DevOps tienes para aquellos que quieren asegurarse de que están sacando el máximo provecho de sus datos?

Omernik: Sí. Bueno, en primer lugar, a mis colegas practicantes de InfoSec, necesitan aprender los modernos DevOps, aunque sólo sea por el hecho de poder asegurarlos. No puedes asegurar algo que no entiendes. Así que las prácticas modernas de DevOps, utilizando contenedores, Docker, etcétera.

Orquestadores como Kubernetes, y Mesos, y Docker, usted necesita entender lo que esas tecnologías hacen para desplegar código en su red, cómo puede asegurarse de que no están desplegando vulnerabilidades en su red y cómo puede avanzar en la seguridad de ese aspecto de su empresa.

Ahora realmente pienso que los practicantes de InfoSec no sólo deberían aprender, sino que deberían abrazar esas prácticas de DevOps porque permiten… Estas prácticas permiten que un profesional de InfoSec se mueva rápidamente, para decir, hey, ahora estamos necesitando implementar un modelo, una regla de firma, algo en nuestra red para proteger a nuestros clientes, para proteger nuestra red.

Tenemos que hacerlo rápido. Bueno, estas prácticas de DevOps ayudan a asegurar que usted pueda ser rápido y seguro. Así que no está rompiendo otros modelos que ya están en producción o pisando los dedos de los pies de los recursos utilizados por otros usuarios de su red.

Por lo tanto, estas son cosas importantes que pueden ayudar a un practicante de InfoSec a moverse más rápido. Pero sólo en general creo que los médicos necesitan aprender y adoptar estas herramientas para que puedan añadir el sabor de la seguridad a lo que está sucediendo en su red.

Patterson: John, ese es un buen consejo. Me pregunto si puede dejarnos con un pronóstico, tal vez mirando en los próximos 6, 18, 36 meses, en términos no sólo de tendencias de seguridad, sino de grandes tendencias emergentes de datos que podrían ayudar a los profesionales de la seguridad a mantenerse, como usted dice, ágiles y a mantener las redes seguras.

VER: 27 maneras de reducir las amenazas a la seguridad interna (PDF gratuito) (ConsejoTecnologico.com)

Omernik: Cierto. Realmente, creo que la arquitectura de streaming avanzada es algo que los profesionales de InfoSec necesitan adoptar. Creo que en los últimos años los modelos Hadoop han permitido el trabajo por lotes. SIMS, la información de seguridad que monitorea, tiene muchas soluciones para InfoSec.

Hadoop le permitirá hacer un nivel de lote más alto y un enfoque más holístico. Creo que a medida que los profesionales de InfoSec crecen, las arquitecturas impulsadas por eventos van a ser críticas porque hablemos de un banco. Tienes ramas más grandes. Tiene varios centros de servicio.

Tienes que ser capaz de agregar y ver tu perfil de amenazas a través de múltiples ubicaciones diferentes. Y supongo que la arquitectura basada en eventos le permite hacerlo a la vez que es en tiempo real, ya que estas amenazas van a ser cada vez más rápidas.

Y si tenemos que trabajar en ventanas por lotes de horas en las que puede ocurrir una amenaza y los datos pueden ser ex-filtrados de su organización, pero sucedió hace un tiempo, eso no va a ser aceptable para el negocio. Tenemos que empezar a hablar en tiempo real. Esto está sucediendo. Tenemos que actuar ahora.

Y eso es lo que creo que las arquitecturas basadas en eventos, basadas en una plataforma de datos fuerte y usando DevOps, todas estas cosas combinadas harán que la seguridad de la información se haga con datos aún más ágiles en el futuro.

Boletín informativo de consejotecnologico.com

Refuerce las defensas de seguridad de TI de su organización manteniéndose al día de las últimas noticias, soluciones y mejores prácticas en materia de ciberseguridad. Entregado los martes y jueves

mismo

Debido a que los datos de gran tamaño revelan información que no ha sido descubierta por otros métodos, puede facilitar la colaboración. Así es como eso es posible, más cuatro estrategias para los líderes que quieren reunir a los equipos.

Video: En SAP Sapphire Now en Orlando, el CEO de Emplay le dijo a ConsejoTecnologico.com que»profundiza en los datos» para ayudar a las compañías a ver por qué sus operaciones están funcionando o no.

En 2015, Queens University of Charlotte llevó a cabo una encuesta entre gerentes y empleados de los Estados Unidos que reveló que el 39% de los empleados consideraba que la gente de sus organizaciones no colaboraba lo suficiente, a pesar de que casi tres cuartas partes de los empleados encuestados consideraban que el trabajo en equipo y la colaboración eran muy importantes.

Más información sobre Big Data

Desde entonces, se han utilizado programas informáticos de gestión de proyectos en colaboración y sistemas administrativos y de recursos humanos al estilo de las redes sociales para estimular una mejor colaboración entre las unidades de negocio y los departamentos. Desafortunadamente, el problema del silo departamental persiste.

«Las compañías toleran los silos porque arreglar este problema requiere algunos cambios fundamentales, y eso se siente arriesgado y difícil», dijo Johann Wrede, vicepresidente global de marketing estratégico de la empresa de software de comercio electrónico SAP Hybris.

En muchas organizaciones, el problema del silo es más evidente entre marketing, ventas y servicio al cliente. Esta desconexión del silo afecta a las empresas porque nadie en la organización ve toda la experiencia del cliente, lo que puede poner en peligro las relaciones con los clientes (y los ingresos) si la gente no se da cuenta.

El desmontaje de silos es también un área en la que los grandes datos y análisis son los únicos que pueden ser de ayuda.

Chris Rothstein, cofundador de Groove Labs, una plataforma de ventas entrantes y salientes, y antiguo director de ventas de Google, dijo: «Cuando empezamos a analizar los datos de nuestros clientes en Google, nos preguntamos: «¿Cómo conseguimos mejores cifras de ventas utilizando estos datos?

Rothstein dijo que él y su equipo comenzaron a usar la analítica para poder analizar ciertos factores, como qué sectores de la industria eran más propensos a usar un servicio. «Lo que empezamos a hacer con los datos fue crear perfiles de los clientes que tenían más probabilidades de comprar nuestros servicios», dijo.

El valor de las ventas fue inmediatamente evidente. Las ventas ya no sentían que el mercadeo era simplemente tirar las pistas por encima del muro sin calificarlas para la probabilidad de comprarlas. Esto ayudó a que el marketing ganara credibilidad con las ventas, y creó un caso para una colaboración más estrecha entre los dos.

En el otro extremo del espectro se encuentra el servicio al cliente, que generalmente es visto como un centro de costos por las empresas y tiene poca credibilidad con las ventas.

«En lugar de la visión tradicional de servicio, imagínese a un gerente de servicio al cliente entrando en una oficina de un super vendedor donde el vendedor tiene un compromiso del 90% de un cliente, dijo Vala Afshar, estratega digital jefe de Salesforce. «El gerente de servicio al cliente le dice al vendedor que acaba de completar el análisis del sentimiento, y que el último puntaje neto del promotor en ese cliente fue bastante bajo. La recomendación del servicio podría ser que el vendedor llamara a ese cliente, lo que podría salvar la venta».

Sales vuelve a ver el valor de la información procesable de los grandes datos y análisis que ofrece el servicio. El análisis construye un caso para la colaboración continua entre ventas y servicio.

VER: Convertir los grandes datos en información empresarial (característica especial de ZDNet) | Descárgalo en formato PDF (ConsejoTecnologico.com)

¿Qué grandes estrategias de datos y análisis pueden utilizar los gerentes de negocios para romper los silos funcionales de la empresa?

Evalúe sus grandes activos de datos

Las empresas todavía tienen dificultades para clasificar todos los grandes datos que almacenan. Hasta que no consigan el fondo de los datos que tienen bajo gestión, no sabrán los datos que tienen y todas las formas en que pueden utilizarlos. Ahora es el momento de inventariar sus diversas fuentes de datos y los datos que contienen para que pueda determinar los almacenes de datos que aún no han sido explotados, pero que podrían aportar un nuevo valor.

Desafiar a los departamentos para que desarrollen y compartan la responsabilidad de los mismos objetivos.

Cuando diferentes departamentos de la empresa trabajan juntos en el mismo objetivo, obtienen una mayor comprensión de cómo pueden ayudarse entre sí, la calidad de sus grandes consultas de datos y la empresa en general. Si el objetivo es retener a los clientes y generar ingresos de estos clientes, las ventas pueden ser ventas y el servicio puede ser la propina de las ventas sobre las que los clientes están satisfechos y las que no lo están antes de que se realicen las llamadas. Mientras tanto, el marketing puede estar aprendiendo de las ventas acerca de qué productos les gustan más a los clientes y qué mejoras de productos les gustaría ver en el futuro.

VER: 60 maneras de obtener el máximo valor de sus iniciativas de grandes datos (PDF gratuito) (ConsejoTecnologico.com)

Desarrollar nuevos algoritmos y consultas que proporcionen información procesable.

Si los sentimientos de los clientes a través de los medios sociales no coinciden con los resultados de las ventas recientes, puede haber defectos de producto o percepciones de marca con los que los clientes están luchando, pero que la fuerza de ventas no conoce. Desafortunadamente, es poco probable que las ventas se mantengan al tanto de esto a menos que alguien se case con datos de sentimiento de los medios sociales no estructurados con el historial de ventas transaccionales de los clientes en diversas demografías.

Aquí es donde la colaboración entre marketing, ventas y servicio realmente vale la pena, ya que los departamentos pueden poner en común sus conocimientos para que puedan plantear preguntas perspicaces sobre sus grandes datos que revelan información de gran avance. Por ejemplo, en lugar de preguntar en qué áreas los productos se venden mejor, las empresas también podrían preguntar si sus clientes están satisfechos con las compras recientes. De esta manera, podrían desviar las respuestas de ambas preguntas para obtener información sobre a quiénes de sus clientes existentes es probable que se reordenen y cuándo.

Medida de resultados

Si no puede vincular las mejoras en los ingresos, la retención de clientes, la calidad del producto, el tiempo de lanzamiento al mercado y otros elementos tangibles con su gran trabajo de datos y análisis, tampoco va a hacer avances en el desmantelamiento de los silos del departamento. Al final del día, los empleados y sus gerentes quieren ver resultados analíticos que ayuden al negocio, promuevan sus carreras y les aseguren que los puestos de trabajo que tienen hoy estarán ahí mañana. Sus posibilidades de contribuir a estas esperanzas universales aumentan exponencialmente cuando los grandes datos y los análisis pueden sondear nuevas áreas y combinaciones de datos para obtener información innovadora que mejore el negocio.

Boletín informativo de Big Data Insights

Domine los fundamentos de la analítica de datos de gran tamaño siguiendo estos consejos de expertos y leyendo los conocimientos sobre las innovaciones de la ciencia de datos. Lunes de entrega

mismo

Ver también: