Asegurarse de que todas las nuevas tecnologías desplegadas en su empresa se asientan detrás de una capa de abstracción de algún tipo puede tener beneficios duraderos. He aquí algunos consejos para empezar a utilizar los microservicios.

Según Forrester Research, Jeffrey Hammond, una arquitectura de microservicios puede conducir a una mayor velocidad, mayor previsibilidad y mejor gestión del equipo.

Pregunte cuál ha sido el mayor logro de Amazon hasta la fecha, y probablemente escuchará cómo han revolucionado las compras en línea, o cómo se han convertido en un actor creíble en los medios de comunicación y el entretenimiento. Si usted habla con un tecnólogo, podrían mencionar el surgimiento de Amazon como una de las plataformas tecnológicas preeminentes. Aunque no hay nada nuevo o emocionante en las empresas que utilizan los Servicios Web de Amazon (AWS) como plataforma, considere por un momento lo que sucedería si viajara en el tiempo y se dijera a sí mismo que pronto llegaría a confiar en Amazon como socio de infraestructura crítica.

Lo que está de moda en ConsejoTecnologico.com

La información pública parece indicar que Amazon no se propuso realmente convertirse en un actor importante de la nube, y las primeras versiones de su plataforma se construyeron en última instancia para el consumo interno. A principios de la década de 2000, Amazon estableció una política conceptualmente simple, pero de largo alcance, que todos los proyectos de TI de la empresa necesitaban para proporcionar una interfaz estandarizada que separara el servicio de la tecnología subyacente, ya que su pila de TI había crecido hasta convertirse en lo que la empresa describió como un enorme «monolito» que se estaba volviendo casi imposible de mantener.

En lugar de crear interfaces personalizadas para un sistema de seguimiento de pedidos que tendrían que modificarse en caso de que se actualizara o cambiara el software de seguimiento de pedidos subyacente, el grupo que mantenía el sistema de seguimiento de pedidos publicaría un conjunto de API estándar (Interfaces de Programación de Aplicaciones) que documentaría cómo otras aplicaciones podrían solicitar y recibir datos de seguimiento de pedidos. Estas interfaces eran esencialmente normas, y no podían modificarse sin una comunicación adecuada a los usuarios, así como un calendario definido para cualquier cambio en las interfaces existentes.

Además, estas interfaces estandarizadas estarían diseñadas para llevar a cabo una tarea única y discreta, de ahí el «micro» en el microservicio. En el diseño de sistemas tradicionales, puede pasar datos a otra aplicación que luego realiza docenas de operaciones sobre esos datos, ocultando de manera efectiva lo que ocurrió a otra persona que podría desear utilizar el servicio.

VER: Montar la revolución DevOps (PDF gratuito) (informe especial de ZDNet/ConsejoTecnologico.com)

La magia de los microservicios

De lo que Amazon se dio cuenta rápidamente fue de que con todos sus sistemas que proporcionaban microservicios simples, comunes y estables, otras partes de la compañía y, en última instancia, el público en general, podían utilizar estos servicios para crear algo nuevo, y que los productos construidos con la tecnología interna de Amazon se liberaban de los caprichos de las actualizaciones de versiones, los cambios de sistema y las actualizaciones de código, ya que siempre podían depender de que un servicio produjera un resultado consistente, independientemente de la tecnología que se utilizara para proporcionar ese resultado.

Cómo empezar con los microservicios

Para unas pocas organizaciones, puede ser posible duplicar el movimiento de Amazon y esencialmente ordenar que todos los nuevos proyectos de software sean entregados a través de microservicios. Para el resto de nosotros, puede ser más fácil empezar de forma más sencilla. Probablemente el mejor lugar para empezar simplemente es cuando se adquieren nuevos programas o plataformas. Esto es generalmente simple cuando se compra software de nube como un servicio, ya que los proveedores entregan un conjunto de microservicios preconstruidos para interactuar con los datos y la lógica del negocio.

Identificar algunos casos de uso sencillo que muestren los beneficios de los microservicios. Por ejemplo, si implementa una plataforma de ventas basada en la nube, puede aprovechar los microservicios para capturar datos en su sitio web e introducirlos en el sistema de ventas. O bien, puede desarrollar rápidamente una aplicación móvil o basada en la web en un tiempo récord que realice una tarea específica y significativa y demuestre que los microservicios hacen que la TI sea más rápida y flexible. Cuando busque áreas para construir un caso de prueba de este tipo, busque usuarios empresariales con conocimientos técnicos que estén enterrados bajo hojas de cálculo, macros y bases de datos de Access que intenten esencialmente casar la información de varios servicios de su empresa. Si bien esto puede parecer que está creando más trabajo para la TI, en última instancia, la TI debe mantener y asegurar el microservicio, mientras que los usuarios crean aplicaciones de ese servicio.

VER: Guía del líder de TI para el desarrollo ágil (Tech Pro Research)

Cómo evitar las posibles trampas

A nivel superficial, es fácil transmitir los beneficios de los microservicios. Sin embargo, a medida que comienza a planificar una transición a los microservicios, la propuesta puede resultar desalentadora. Incluso las organizaciones pequeñas tienen cientos o miles de componentes de aplicación que podrían estar disponibles a través de un microservicio.

Identificar los servicios de TI clave que potencian múltiples aplicaciones y priorizarlos para los microservicios.

Una compañía naviera podría comenzar por crear microservicios de estado de pedidos, de la misma manera que un minorista podría comenzar con servicios de inventario. También puede ser tentador crear el microservicio perfecto para cada aplicación, que se acomode a cada escenario y permutación potencial. Este enfoque es una receta para retrasar los despliegues y la sobrecomplicación. Tratar de mantener lo «micro» en microservicios haciendo que cada uno de ellos realice una tarea discreta. Siempre puede aumentar varios servicios para realizar funciones más complejas, del mismo modo que puede ampliar la funcionalidad en versiones futuras.

Para cada servicio, publique un conjunto de especificaciones que se actualicen de forma continua.

Una biblioteca completa de microservicios que no son compartidos o no están bien documentados no sirve de mucho. Recuerde que un beneficio clave de los microservicios es que se pueden construir nuevas aplicaciones sin proyectos de TI complejos y sin aprobaciones, por lo que mantener sus servicios actualizados y documentados es fundamental para obtener el beneficio de estos servicios.

Permitir la propiedad de los microservicios.

También puede haber cierta resistencia por parte de los propietarios de los diversos servicios que, en última instancia, estarán disponibles a través de una arquitectura de microservicios. Con los servicios abiertos, los equipos individuales renuncian a parte de su papel de «guardián», que puede parecer amenazador. Asegurarse de que se comunica que el alcance de su control permanece intacto, preservando la integridad de lo que sucede detrás del microservicio, y que la organización en general puede beneficiarse rápidamente de su trabajo en lugar de tener que esperar a que se produzcan interfaces complejas y puntuales.

Boletín Lo Mejor de la Semana

Nuestros editores destacan los artículos, galerías y videos de ConsejoTecnologico.com que no puede perderse para mantenerse al día con las últimas noticias, innovaciones y consejos de TI. viernes

mismo

Ver también:

No hay necesidad de localizar una utilidad de limpieza de disco duro de terceros. Windows puede manejar la tarea de forma nativa.

Más información sobre Windows

Recientemente doné varias computadoras de escritorio viejas a una casa de rehabilitación que estaba buscando computadoras usadas para instalar un programa de tutoría de mecanografía para capacitar a los residentes. Pensé que esta era una buena manera de deshacerme de mi exceso de colección de computadoras mientras hacía algo bueno para la comunidad.

Originalmente pensé en quitar los discos duros para evitar que cualquier dato personal antiguo cayera en las manos equivocadas. Sin embargo, la persona con la que hablé por teléfono me dijo que iban a instalar Linux y me pidió que dejara los discos duros en ellos. Así que planeé usar la herramienta de borrado de discos duros DBAN gratuita. Entonces recordé que el comando Formato de Windows 10 viene con un parámetro especial que esencialmente borra el disco duro. Fue fácil de hacer y funcionó a la perfección. Pensé que otras personas deberían saber acerca de esta útil función, así que echemos un vistazo más de cerca.

Nota: El uso del parámetro del comando Formato para limpiar de forma segura un disco no cumple ninguna de las normas del Departamento de Defensa de los Estados Unidos para la eliminación de datos del disco duro.

La primera iteración

Cuando Microsoft lanzó Windows Vista en 2007 con todas sus nuevas características de interfaz de usuario, mejoró el comando Formato añadiendo el parámetro /P. Este nuevo parámetro le permite sobreescribir cada sector en un disco con 0 durante el procedimiento de formateo. La sintaxis real del parámetro es la siguiente

Formato volumen /P:pasadas

El parámetro /P permite especificar el número de pasadas, es decir, el número de veces que se desea sobrescribir cada sector con 0. De este modo, se reduce la probabilidad de que cualquier persona pueda recuperar datos confidenciales. Incluso si no utiliza específicamente el parámetro /P, el comando Formato hará por defecto una pasada de la operación de sobreescritura, a menos que utilice el parámetro /Q para realizar un formato rápido.

La mejora

Cuando Microsoft lanzó Windows 8, mejoró el parámetro /P del comando Formato y, por supuesto, esta mejora también aparece en Windows 10. El parámetro /P todavía le permite especificar el número de pasadas, pero ahora en lugar de simplemente sobrescribir los sectores en un disco con 0’s, pasadas adicionales sobreescriben los sectores con números aleatorios. Además, el número de pasadas que especifique es adicional a una sola pasada de 0’s.

Así, por ejemplo, si utilizara el comando

Formato F: /P:4

F: sería formateado y entonces cada sector en el disco sería sobreescrito una vez con 0’s. Luego, el comando Formato sobrescribiría cada sector cuatro veces más; cada vez con un número aleatorio diferente. Tenga en cuenta que cada paso adicional que especifique aumentará la cantidad de tiempo que tardará el comando Formato en completar su tarea. Sin embargo, como puede imaginar, esto realmente disminuirá la probabilidad de que cualquier persona sea capaz de recuperar cualquier dato sensible.

La operación Formato

Pude realizar la operación de formatear con bastante facilidad en mi ordenador antiguo utilizando una unidad de recuperación de Windows 10. Para ello, sólo tiene que arrancar el sistema antiguo desde la unidad de recuperación y elegir la opción Solucionar problemas en la pantalla inicial, como se muestra en la .

Cuando se le pida que elija una opción, seleccione la opción Solucionar problemas de la ficha.

En la pantalla de solución de problemas, que se muestra en la , encontrará dos fichas. Deberá elegir la tesela Opciones avanzadas, que abre una página de herramientas de recuperación más conocidas.

En la pantalla de solución de problemas, seleccione la ficha Opciones avanzadas.

Cuando seleccione Opciones avanzadas, verá la pantalla que se muestra en la , que le proporciona otras seis herramientas que puede usar para recuperar un sistema Windows dañado.

En la pantalla Opciones avanzadas, seleccione la ficha Símbolo del sistema.

Seleccione la opción Símbolo del sistema para abrir una ventana de Símbolo del sistema como la de la .

Puede acceder al comando Formatear desde el Símbolo del sistema de recuperación.

Ahora, simplemente ingrese el Formato C: /P usando cualquier número de pasadas que le haga sentir cómodo.

Boletín semanal de Microsoft

Conviértase en un experto en Microsoft de su empresa con la ayuda de estos tutoriales de Windows y Office y de los análisis de nuestros expertos sobre los productos empresariales de Microsoft. Entregado Lunes y Miércoles

.

…

¿Ha utilizado el parámetro /P del comando Formato para limpiar de forma segura un disco? Comparta sus experiencias con otros miembros de ConsejoTecnologico.com.

El proceso de arranque de Linux puede protegerse fácilmente con una contraseña para evitar que cualquiera arranque su servidor. Jack Wallen demuestra en Ubuntu Server.

Si utiliza Linux en su centro de datos, en la red de su empresa o incluso en casa, debe asegurarse de que sea lo más seguro posible. Como usted podría haber llegado a comprender, hay tantas rutas hacia una mayor seguridad con la plataforma de código abierto. Una ruta que a menudo se pasa por alto es la protección con contraseña del menú GRUB. Una vez hecho esto, no se puede iniciar un servidor o escritorio sin introducir primero una contraseña en el menú GRUB.

Nota: Aunque esto es excelente por razones de seguridad, si tiene que reiniciar un servidor de forma remota no podrá hacerlo sin que alguien físicamente ingrese las credenciales (a menos que este servidor o escritorio sea una máquina virtual, y tenga acceso al host. Aún así, añadir una capa extra de seguridad es siempre una ventaja.

Hagamos que esto suceda. Estaré haciendo una demostración con Ubuntu Server 16.04.

¿Leer para escribir a máquina?

Instalación

Una advertencia rápida: Lo he probado muchas veces y nunca me ha fallado. Eso no significa que no te fallará. Para ello, asegúrese de probar esto primero en un servidor que no sea de producción. Y siempre, siempre, siempre, siempre…. ¡haga una copia de seguridad de sus datos antes de hacer tales cambios!

El comando necesario para añadir la contraseña de GRUB no está incluido en Ubuntu Server por defecto. Para añadirlo, debe ejecutar un comando de instalación rápida. Abra una ventana de terminal y emita el comando:

sudo apt install grub-common

Eso es todo. Ahora está listo para proteger con contraseña el proceso de arranque de Ubuntu.

Añadir la contraseña

Para añadir la contraseña es necesario copiar y pegar una clave. Para ello, debe estar conectado a su servidor Ubuntu de tal manera que permita copiar y pegar. Por lo tanto, si está trabajando con una máquina virtual, asegúrese de que le permite copiar la clave. Si no lo hace, siempre puede asegurar el shell en el servidor y, a continuación, siga los pasos que se indican a continuación.

Lo primero que debe hacer es crear la contraseña. Emita el comando sudo grub-mkpasswd-pbkdf2. Se le pedirá que introduzca y verifique una nueva contraseña para el menú GRUB. Una vez que haya verificado correctamente la contraseña, se mostrará su clave (una cadena muy larga de caracteres. Copie esa clave en su portapapeles o en otro documento. Con esa clave copiada, debe ser añadida al archivo /etc/grub/grub.cnf. Emita el comando sudo nano /etc/grub/grub.cnf y luego agregue lo siguiente al final del archivo:

set superusers="root"password_pbkkdf2 root KEY

Donde KEY es la clave generada al crear la contraseña.

Guarde y cierre ese archivo.

Finalmente, ejecute el comando sudo grub-mkconfig -o /boot/grub2/grub.cfg. Después de que este comando se complete, reinicie su máquina. Después de la pantalla inicial, se le pedirá un usuario y una contraseña. El nombre de usuario es root y la contraseña es la contraseña que creó después de ejecutar el comando sudo grub-mkpasswd-pbkdf2. Una vez que haya introducido las credenciales correctas, el servidor se iniciará y aterrizará en el indicador de inicio de sesión.

Felicidades, ha protegido con contraseña el proceso de arranque de su servidor Ubuntu. Sólo recuerde que cada vez que reinicie ese servidor, tendrá que introducir las credenciales para que el proceso de arranque se complete.

Boletín informativo de consejotecnologico.com

Refuerce las defensas de seguridad de TI de su organización manteniéndose al día de las últimas noticias, soluciones y mejores prácticas en materia de ciberseguridad. Entregado los martes y jueves

Haga su investigación antes de invertir su tiempo y dinero en un campamento de codificación. Estas siete preguntas le ayudarán a tomar la decisión.

Si realmente quieres aprender a codificar, hay más de una manera de hacerlo. Una opción cada vez más popular son los campamentos de codificación: programas intensivos a corto plazo que enseñan habilidades de codificación específicas.

Una historia de éxito del campamento de codificación pertenece a Smita Busar, quien asistió a CodeFellows en Seattle, Washington y pudo encontrar un trabajo.

«Lo más importante es que encuentres cuál es tu aspiración profesional, y luego elijas el campamento de codificación en consecuencia», dijo. «Como tenía mucha experiencia y quería convertirme en ingeniero de apilado, elegí el Campamento de Codificación JS.»

Ya sea que estés buscando aprender a codificar desde cero, o actualizar tus habilidades, considera algunas preguntas importantes antes de instalarte en un campamento, sin embargo. Aquí hay siete para usar como parámetros para encontrar un buen ajuste.

1. ¿Qué tan intenso es?

Los campamentos tienen una duración media de entre 9 y 12 semanas. Incluso los campamentos más cortos son un gran compromiso. Considere lo intenso que es y lo que puede manejar. gSchool, que no se considera a sí mismo un bootcamp, ya que es un programa de inmersión de 6 meses. Aún así, Kinsey Durham de gSchool dijo que pensara qué es exactamente lo que usted quiere. ¿Quieres ser desarrollador? ¿Un fundador técnico? ¿Estás haciendo un sitio web para el negocio de tus padres?

«Nuestros estudiantes pasan de 60 a 100 horas a la semana con nosotros, así que es un camino difícil para cualquiera que tenga una relación con uno de nuestros estudiantes. Es especialmente duro para los estudiantes que son padres».

En esa línea, Dunham dijo que cuando los estudiantes preguntan si podrán tomarse unas vacaciones o ir de luna de miel, la respuesta es esencialmente «no».

2. ¿Cuáles son los motivos del campamento?

Como los campamentos de codificación difieren en el costo, algunos son gratuitos, la mayoría no lo son – vale la pena investigar un poco y averiguar por qué están estructurados de la manera en que están estructurados. Un campamento puede ser creado como un centro de reclutamiento para una empresa o empresas específicas. O tal vez el campamento se lleva a cabo a través de patrocinios o donaciones de ciertas personas u organizaciones. Quiénes son y por qué se invierten.

Busar también prestó atención a la reputación del campamento dentro de la comunidad.

3. ¿Qué idioma(s) necesito aprender?

De un campamento a otro, los idiomas y las habilidades difieren. Algunos pueden enfocarse en el desarrollo de aplicaciones móviles, otros pueden enseñar Java. gSchool se enfoca en Ruby on Rails, y toca JavaScript. Según un estudio reciente de Course Report, el 57% de los campamentos ofrecen cursos de rubí, lo que los convierte en uno de los idiomas más enseñados. Averigüe el lenguaje que le ayudará a lograr lo que necesita profesionalmente.

4. ¿Dónde están los graduados?

Un buen indicador del éxito del programa es el éxito de sus graduados. Tanto Busar como Durham recomendaron hablar con las personas que han pasado por el programa que usted está considerando. Averigüe no sólo cuál fue su experiencia, sino dónde están ahora. ¿Fue difícil encontrar trabajo? ¿Se sentían bien equipados para el mundo profesional? Vaya más allá de las estadísticas en el sitio web del programa.

5. ¿Quiénes son los instructores?

«Es mejor tener una mezcla de profesores con una fuerte experiencia en ingeniería de software y profesores con una sólida formación en educación», dijo Hoover. También es una ventaja tener profesores activos en el campo y que puedan hablar sobre cuáles son las demandas actuales de la industria.

6. ¿Cuál es la estructura?

Hoover también dijo que vale la pena averiguar cuánto tiempo se pasa en la clase. «No se aprende un nuevo idioma -programación o humano- escuchando conferencias durante todo el día. Se aprenden nuevos idiomas conversando y escribiendo en ese idioma durante todo el día», dijo. Del mismo modo, sugirió que se investigue si las clases se organizan como un aula (filas de mesas frente a un profesor) o si se organizan como un entorno de trabajo de la vida real.

7. ¿Cuáles son las perspectivas de empleo?

Algunos campamentos de codificación tienen fuertes asociaciones con potenciales socios de contratación. También hay campamentos que ofrecen descuentos en la matrícula si un estudiante no encuentra empleo en un cierto período de tiempo – o sólo tiene que pagar la matrícula si usted encuentra un trabajo.

Ver también:

Conozca los detalles relacionados con la realización de un restablecimiento de fábrica en un teléfono Galaxy S5.

Hace poco escribí sobre algunos problemas de batería con mi Samsung Galaxy S5 después de actualizar el sistema operativo a Android 5.0 (Lollipop. La duración de la batería se vio seriamente afectada después de la actualización, por lo que borré mi partición de caché (pasos en el enlace de arriba) con buenos resultados.

Desafortunadamente, la situación de la batería todavía no era lo que yo llamaba grandiosa, y algunos días fueron mejores que otros. Por ejemplo, mi teléfono se agotaría al 40% de su capacidad al final de un día y al 19% al siguiente. Soy Takeaway: Conozca los detalles relacionados con la realización de un restablecimiento de fábrica en un teléfono Galaxy S5.

Asumiendo que esto se debe a que la partición de caché comienza a acumular suciedad de nuevo, causando que el problema regrese.

Por lo tanto, busqué una solución más permanente: el restablecimiento de fábrica, a menudo la última esperanza para el mal funcionamiento de los dispositivos Android. Borra todos sus datos, aplicaciones y ajustes y devuelve el dispositivo a su estado original»out of the box». Esto puede aclarar una serie de problemas, pero también puede causar algunos dolores de cabeza para que todo vuelva a ser como a usted le gusta. Así es como lo manejé.

Preparación para el restablecimiento de fábrica

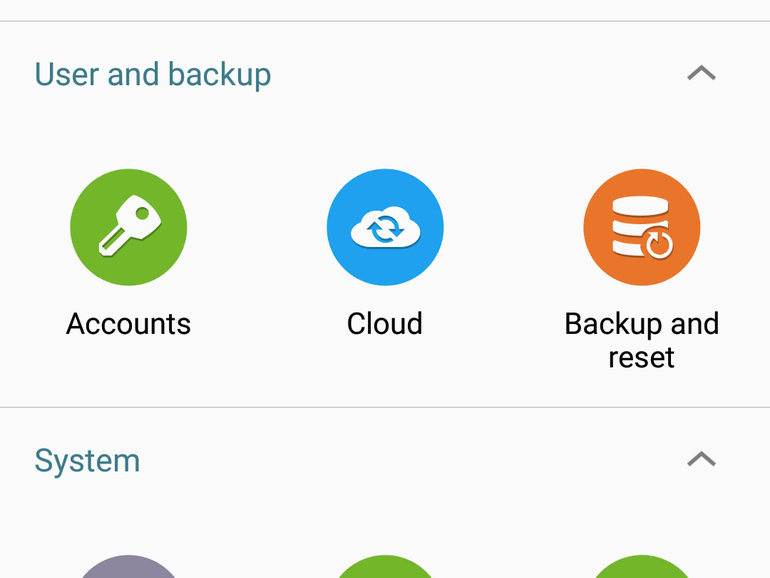

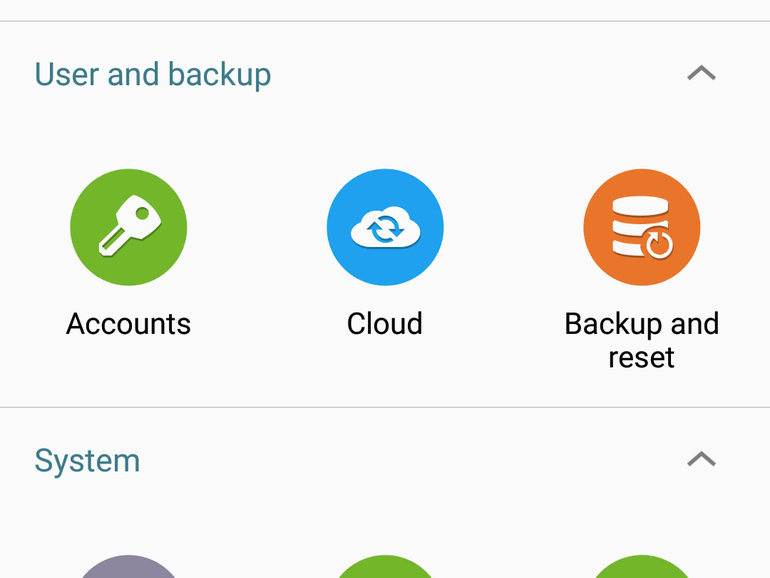

Primero comprobé para asegurarme de que mi teléfono estaba haciendo una copia de seguridad de mis datos automáticamente. Para hacer esto fui a Ajustes:

Elegí «Backup and reset»:

Esto confirma que mis datos están siendo respaldados en mi cuenta de Gmail.

Juuuuuust para estar seguro (han ocurrido cosas más extrañas que copias de seguridad o restauraciones que no funcionan bien) También me aseguré de que cualquier información crítica en mi teléfono se copiara en otro lugar. Utilizo la función Camera Upload de Dropbox para que las imágenes se sincronicen automáticamente con mi cuenta de Dropbox detrás de la escena (y lo comprobé dos veces), pero tenía algunos documentos y mensajes de texto con información que necesitaba guardar, lo que hice.

Realizar el restablecimiento

Volví a la pantalla «Backup and reset» y toqué «Factory data reset»:

Esto me mostró todas las cuentas que tenía en el dispositivo; un buen recordatorio de lo que necesita ser configurado de nuevo más tarde (reinstalar las aplicaciones no es necesario ya que el proceso de copia de seguridad/reinicialización se encarga de eso, pero es necesario iniciar sesión de nuevo.

Luego toqué «Reset Device». La Galaxia se borró a sí misma y se reinició en perfectas condiciones.

Poner todo en orden

Me conecté a la red Wi-Fi de mi casa por teléfono, luego ingresé a mi cuenta de Google y se me pidió que restaurara mis datos y configuraciones. Procedí y todas mis aplicaciones regresaron. Sin embargo, el teléfono no estaba exactamente como estaba antes del reinicio. Tuve que realizar estos pasos de limpieza:

- Configuré mis notificaciones (Por ejemplo, uso un tono de llamada especial para mi esposa y una alerta de repetición cada 2 minutos para los mensajes de texto), la configuración de la pantalla y el fondo de pantalla.

- Recreé las carpetas que utilizo para almacenar los iconos de las aplicaciones y luego reorganicé los iconos según mis preferencias.

- Me he conectado a varias cuentas de aplicaciones como Dropbox, Facebook y Twitter.

- Configuré mis dos cuentas de correo electrónico (laboral y personal.

- Instalé Volume Boost que mejora enormemente la calidad de sonido del Samsung Galaxy S5 cuando se utiliza como altavoz.

- He reinstalado mi «token blando» de VPN para el trabajo, lo que me permite autenticarme en la VPN de mi empresa para el acceso remoto.

- Volví a conectar el teléfono a mi coche vía Bluetooth.

Oh, y probablemente mi hijo menor perdió todo su progreso en «Los Simpson»: Tapped Out» que tengo en mi teléfono por su bien, pero aún no se ha quejado.

En total, los pasos anteriores representaron unos 15-20 minutos de trabajo; no es gran cosa.

El Veredicto

El consumo de batería original de mi teléfono antes de limpiar la partición de caché fue el siguiente durante todo el día:

TiempoCapacidad de la batería

10:22 am 87%

6:45 pm 47%

10:22 pm 29%

Así es como se veía después del restablecimiento de fábrica:

TiempoCapacidad de la batería

10:22 am 87%

6:45 pm 64%

10:22 pm 54%

Esto es definitivamente una mejora, pero puede deberse al hecho de que el restablecimiento de fábrica borra la partición caché de todos modos. Sospecho que esos números empezarán a disminuir a medida que pasen los días, pero al menos este es un buen comienzo. Aunque me gustaría ver mi teléfono con al menos un 60% de capacidad al final del día, soy consciente de que la batería extendida puede ser simplemente la única solución en el mundo de la movilidad de hoy en día, en el que se consume mucha energía.

Me alegro de haber realizado el restablecimiento de fábrica para poder ver los resultados de primera mano y también documentar los pasos necesarios. No fue una tarea tan temible como esperaba, así que espero que estos detalles sean útiles para ti también si estás experimentando problemas con Android. Publicaré un comentario en las próximas semanas para informar sobre la situación de la batería.

Ver también:

Recupera ese olor a coche nuevo con tu dispositivo de Google

Consejo profesional: Cómo desarraigar tu dispositivo Android para que puedas actualizarlo

Mejores baterías por delante significan grandes cambios para la movilidad

Acelere las operaciones de archivo en su Samsung Galaxy

El escollo para muchas empresas -y la razón por la que las organizaciones se retrasan en las etapas de planificación y preplanificación de los grandes datos- parece ser la confusión sobre la mejor manera de hacer que los grandes datos funcionen para la empresa y sean rentables desde el punto de vista de la competencia.

Con todo lo que se habla sobre el despliegue rápido y el cambio empresarial vertiginoso, puede haber una tendencia a asumir que las empresas están en marcha con nuevas tecnologías tan pronto como estas tecnologías emergen de la prueba de concepto y entran en un estado maduro y comercializado. Sin embargo, la realidad de dónde están las empresas no siempre refleja esto.

Por ejemplo, la virtualización. Ha estado en el escenario durante más de una década, aunque una investigación reciente de 451 Research muestra que sólo el 51 por ciento de los servidores de los centros de datos empresariales de todo el mundo están virtualizados. Otros datos de encuestas recientes recopilados por DataCore muestran que el 80 por ciento de las empresas no utilizan el almacenamiento en nube, aunque los conceptos de nube también han estado con nosotros durante varios años.

Esta situación no es diferente en el caso de los grandes datos, como se refleja en un estudio de trabajo de Big Data @ Work Study realizado por el Institute of Business Value de IBM y la Saïd Business School de la Universidad de Oxford. El estudio reveló que mientras que el 33 por ciento de las grandes empresas y el 28 por ciento de las medianas empresas tienen grandes proyectos piloto de datos en marcha, el 49 por ciento de las grandes empresas y el 48 por ciento de las medianas empresas están todavía en grandes etapas de planificación de datos, y otro 18 por ciento de las grandes empresas y el 38 por ciento de las medianas empresas aún no han iniciado grandes iniciativas de datos.

La buena noticia es que el estudio también mostró que de las organizaciones que utilizan activamente la analítica de datos de gran tamaño en sus negocios, el 63 por ciento dijo que el uso de la información y la analítica, incluidos los datos de gran tamaño, está creando una ventaja competitiva para su organización, en comparación con el 37 por ciento de apenas dos años antes.

El escollo para muchos -y la razón por la que las organizaciones se retrasan en las etapas de planificación y preplanificación de los grandes datos- parece ser la confusión sobre la mejor manera de hacer que los grandes datos funcionen para la empresa y sean rentables desde el punto de vista de la competencia.

Matt Ariker, de McKinsey, cree que los grandes proyectos de datos necesitan demostrar valor rápidamente y estar estrechamente vinculados a las preocupaciones del negocio si se quiere que los grandes datos se consoliden como una estrategia de negocio a largo plazo.

«En demasiados casos veo a personas que planean construir un sistema y una arquitectura completa antes de usar una sola visión o construir incluso un modelo predictivo para acelerar el crecimiento de los ingresos», dijo Ariker en un reciente Foro de Directores de Marketing y Ventas de McKinsey. «Todo el mundo anticipa el día en que Big Data pueda convertirse en una fábrica escupiendo modelos que finalmente divulguen todo tipo de secretos, ideas y beneficios.»

Así que, ¿cómo puede empezar de inmediato sus grandes esfuerzos en el campo de los datos?

Encuentre grandes campeones de datos en el negocio final y casos de negocio que estén bien construidos y ofrezcan oportunidades en las que el análisis se pueda utilizar rápidamente.

Cuando Yarra Trams, de Melbourne, Australia, quiso reducir el tiempo de reparación de las vías del tren, colocó sensores de Internet sobre la vía física y sondeó las señales de estos dispositivos en un programa analítico que pudiera evaluar qué áreas de la vía estaban más desgastadas y que probablemente necesitaría ser reparadas pronto. El programa redujo el tiempo medio de reparación (MTTR) para los equipos de servicio porque fue capaz de evitar que ocurrieran problemas en primer lugar. La vía desgastada podía ser reparada o reemplazada antes de que se convirtiera en un problema, lo que resultaba en un mejor servicio (y una mayor satisfacción) para los consumidores.

Defina grandes casos de uso de datos que pueden generar ingresos o contribuir al resultado final.

Santam, el mayor proveedor de seguros a corto plazo de Sudáfrica, utilizó grandes datos y análisis avanzados para recopilar datos sobre las reclamaciones entrantes, evaluando automáticamente cada una de ellas en función de diferentes factores para ayudar a identificar patrones de fraude y ahorrar millones en pagos fraudulentos de seguros.

Enfoque en el cliente

Ya hay un cuerpo de grandes aplicaciones de datos maduras que rodean la experiencia del cliente en línea. Las empresas (especialmente si son minoristas) pueden sacar provecho de esto si se asocian con un fuerte integrador de sistemas o con un gran proveedor de productos de datos con experiencia en esta área.

Walmart y Amazon analizan los patrones de compra de los clientes y de navegación por la Web para ayudar a predecir los volúmenes de ventas, administrar el inventario y determinar los precios.